Zero Trust สำหรับ Homelab: ต้องทำแค่ไหนถึงจะคุ้ม ไม่มากไปไม่น้อยไป

Zero Trust สำหรับ homelab ไม่ได้แปลว่าต้องทำระบบให้ซับซ้อนเหมือนองค์กรใหญ่ บทความนี้ชวนดูวิธีลด implicit trust แบบคุ้มแรง โดยเริ่มจาก identity, segmentation, least privilege, remote access และ monitoring ที่ดูแลไหวจริง

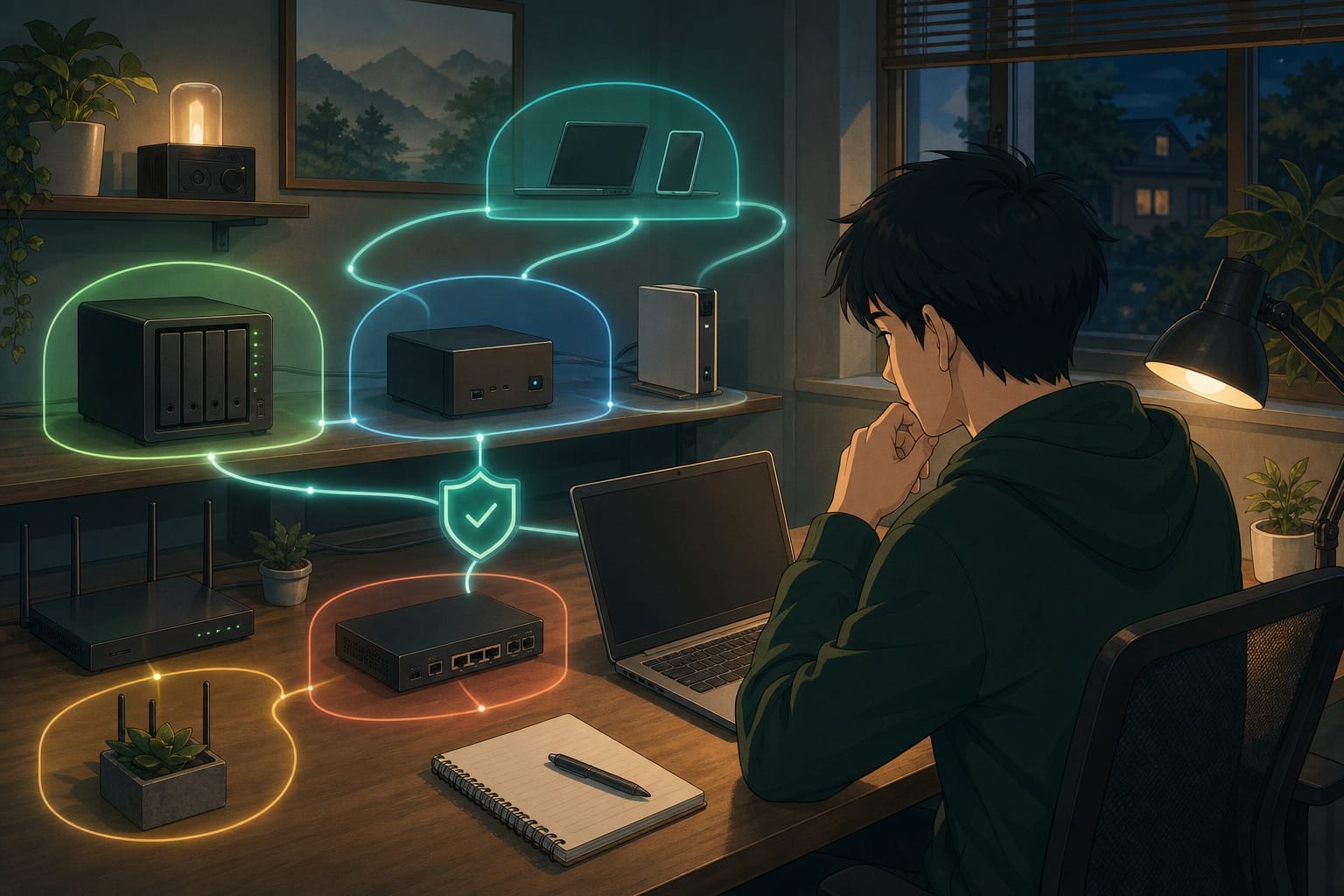

เวลาคนทำ homelab เริ่มจริงจังขึ้น จุดที่มักตามมาคือ “เราควรทำ Zero Trust แค่ไหน” เพราะในบ้านอาจมี NAS, mini PC, Proxmox, Docker host, Home Assistant, reverse proxy, VPN, IoT, กล้อง, smart TV และ laptop ส่วนตัวอยู่ใน network เดียวกันมากกว่าที่คิด

ถ้าปล่อยทุกอย่างคุยกันได้หมดเพราะอยู่หลัง router บ้านเดียวกัน ความเสี่ยงก็สูงเกินไป แต่ถ้าจะออกแบบ policy, identity, device posture, logging และ microsegmentation แบบองค์กรใหญ่ทุกอย่าง homelab ก็อาจกลายเป็นภาระดูแลระบบที่เกินความจำเป็น

บทความนี้เลยไม่ได้ชวนทำ Zero Trust แบบเต็มสูตร แต่ชวนตั้งคำถามว่าใน homelab เราควรลด implicit trust ตรงไหนก่อน เพื่อให้ปลอดภัยขึ้นจริงโดยไม่ทำให้ระบบซับซ้อนจนเราเลิกดูแลมัน

แก่นของ Zero Trust ที่ควรเอามาใช้ใน homelab

NIST SP 800-207 อธิบาย Zero Trust Architecture ว่าเป็นแนวทางที่ย้ายจุดสนใจจากการป้องกัน perimeter อย่างเดียว ไปสู่การปกป้อง resource แต่ละตัว โดยไม่ให้ network location เป็นเหตุผลหลักในการเชื่อใจผู้ใช้หรืออุปกรณ์ พูดให้ง่ายขึ้นคือ “อยู่ในบ้านเดียวกัน” ไม่ควรแปลว่า “เชื่อได้หมด”

สำหรับ homelab ผมคิดว่าแก่นที่ควรดึงมาใช้มี 4 เรื่อง

- อย่าเปิด service ให้เข้าถึงได้กว้างกว่าที่จำเป็น

- ยืนยันตัวตนให้ดีก่อนเข้าถึงระบบสำคัญ

- แบ่ง network หรือสิทธิ์ตามบทบาทของอุปกรณ์

- คอยดู log และ update พื้นฐานให้ทัน

นี่ไม่ใช่ Zero Trust ที่ครบตาม maturity model ระดับองค์กร แต่เป็นการเอาหลักคิดมาใช้ให้เหมาะกับ scale ของบ้านหรือ lab ส่วนตัว ซึ่งในทางปฏิบัติมักคุ้มกว่าการพยายามซื้อหรือ self-host เครื่องมือเยอะเกินไปตั้งแต่แรก

เริ่มจากแยกว่าอะไรสำคัญที่สุด

ก่อนวาง Zero Trust ใน homelab ผมแนะนำให้ทำ inventory แบบหยาบ ๆ ก่อน ไม่ต้องถึงขั้นใช้ asset management platform ก็ได้ แค่ตอบให้ได้ว่าในบ้านมีอะไรบ้าง และแต่ละอย่างสำคัญแค่ไหน

กลุ่มแรกคือระบบที่มีข้อมูลสำคัญ เช่น NAS, password manager, Git server, photo library, document storage หรือ backup server กลุ่มนี้ควรอยู่ในโซนที่เข้มที่สุด เพราะถ้าโดนเข้าถึงผิดทาง ความเสียหายจะชัดมาก

กลุ่มที่สองคือระบบบริหารจัดการ เช่น Proxmox, router, firewall, switch management, Home Assistant, monitoring dashboard และ reverse proxy admin panel พวกนี้ไม่ได้เก็บข้อมูลทั้งหมดเสมอไป แต่ถ้าถูกยึดได้ อาจกลายเป็นทางผ่านไปทั้ง lab

กลุ่มที่สามคือ service ทดลอง เช่น VM ทดสอบ, container ที่เพิ่งลอง, lab app ที่ไม่ได้ patch สม่ำเสมอ หรือระบบที่เปิดเพื่อเรียนรู้ กลุ่มนี้ควรถูกแยกออกจากข้อมูลสำคัญ เพราะความตั้งใจของ lab คือการทดลอง และการทดลองมักมีความผิดพลาด

กลุ่มสุดท้ายคือ IoT และอุปกรณ์ consumer เช่น smart TV, กล้อง, smart speaker, plug, robot vacuum หรืออุปกรณ์ที่ firmware update ไม่ชัดเจน ผมมองว่ากลุ่มนี้ไม่ควรมีสิทธิ์เห็น NAS หรือ management interface โดยไม่จำเป็น

สิ่งที่คุ้มทำก่อน: ลด remote access ที่เปิดตรง

ถ้า homelab ต้องเข้าจากนอกบ้าน จุดแรกที่ควรคิดคืออย่าเปิด port ตรงออกอินเทอร์เน็ตโดยไม่จำเป็น โดยเฉพาะพอร์ตบริหารจัดการ เช่น SSH, RDP, Proxmox UI, NAS admin, database หรือ dashboard ภายใน

ทางเลือกที่ practical กว่าคือใช้ VPN, WireGuard overlay, Tailscale, NetBird, Cloudflare Tunnel หรือ reverse proxy ที่มี authentication ชั้นหน้า ขึ้นอยู่กับโจทย์ของแต่ละบ้าน แต่หลักคิดเหมือนกันคือให้การเข้าถึงผูกกับ identity และ policy มากกว่าการเปิดประตูไว้ให้ใครก็สแกนเจอได้

อย่างไรก็ตาม เครื่องมือพวกนี้ไม่ใช่เวทมนตร์ ถ้าเปิด tunnel เข้าถึงทุก subnet ได้หมด ใช้บัญชีเดียวร่วมกัน หรือไม่เปิด MFA ก็อาจแค่เปลี่ยนรูปแบบความเสี่ยง ไม่ได้ลดความเสี่ยงจริง บทความ รีวิว NetBird สำหรับสาย Self-Hosted และ Homelab มีตัวอย่างชัดว่าถ้าอยากได้ความเป็น Zero Trust ต้องใช้ policy และ group ให้จริง ไม่ใช่แค่ติด agent แล้วจบ

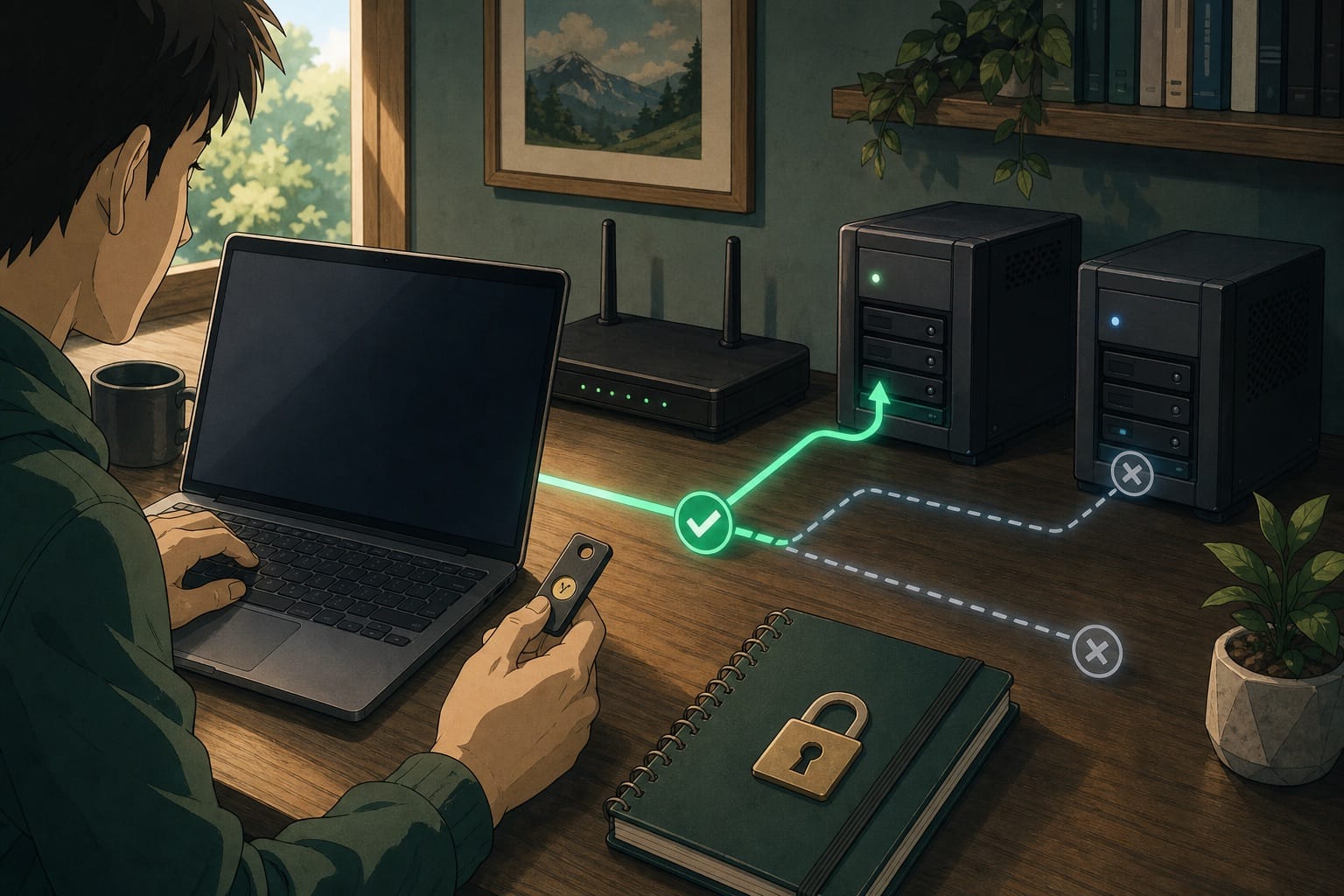

Identity และ MFA สำคัญกว่าที่คิด

ใน homelab หลายคนให้ความสำคัญกับ firewall rule มาก แต่กลับใช้บัญชี admin ซ้ำกันหลายระบบ รหัสผ่านจำง่าย หรือไม่มี MFA กับระบบที่สำคัญที่สุด ตรงนี้เป็นจุดที่ควรแก้ก่อนซื้อ hardware เพิ่ม

อย่างน้อยควรมี password manager, รหัสผ่านไม่ซ้ำ, MFA สำหรับบัญชี cloud, DNS provider, Git, NAS, VPN และระบบ remote access ถ้าใช้ hardware security key ได้ยิ่งดีสำหรับบัญชีที่เป็นจุดควบคุมหลัก เช่น email, password manager หรือ SSO

ถ้ามีหลายคนในบ้านหรือมีเพื่อนร่วม lab อย่าใช้บัญชี admin ร่วมกัน ควรแยกบัญชีตามคน เพราะเวลาต้อง revoke access หรือดู log จะรู้ว่าใครทำอะไร ถ้าเป็นระบบที่ยังไม่รองรับ user แยกชัดเจน อาจต้องจำกัดให้เข้าผ่าน jump host, VPN group หรือ proxy ที่บังคับ identity ได้ก่อน

Segmentation แบบพอดี ไม่ใช่ VLAN เยอะจนดูแลไม่ไหว

หลายคนพอพูดถึง Zero Trust จะนึกถึงการแยก VLAN จำนวนมากทันที ซึ่งทำได้และมีประโยชน์ แต่สำหรับ homelab ต้องระวังไม่ให้ซับซ้อนเกินกว่าที่เราจะ debug ไหว

จุดเริ่มต้นที่คุ้มกว่ามักเป็น 3-5 โซน เช่น

- Main devices สำหรับ laptop และมือถือส่วนตัว

- Server หรือ homelab services สำหรับ NAS, VM, container และ service ภายใน

- Management สำหรับ router, switch, hypervisor และ admin UI

- IoT หรือ guest network สำหรับอุปกรณ์ที่ไม่ควรเห็นระบบสำคัญ

- Public-facing services สำหรับ reverse proxy หรือ service ที่ต้องรับ traffic จากนอกบ้าน

ไม่จำเป็นต้องเริ่มครบทุกโซนในวันแรก ถ้า router ยังไม่รองรับ VLAN อาจเริ่มจาก guest network สำหรับ IoT ก่อนก็ได้ แต่หลักสำคัญคืออุปกรณ์ที่ความเสี่ยงต่างกันไม่ควรถูกวางใน network เดียวกันโดยไม่มีเหตุผล

ในทางปฏิบัติ rule ที่ดีควรอ่านแล้วเข้าใจง่าย เช่น IoT ออก internet ได้ แต่เข้า NAS ไม่ได้, laptop admin เข้า management ได้เฉพาะผ่าน VPN, public-facing service คุยกับ backend ได้เฉพาะ port ที่จำเป็น และ NAS ไม่ควรรับ traffic จากทุก subnet แบบเปิดกว้าง

Least privilege สำหรับ service account และ container

Zero Trust ไม่ได้จบที่ user login เพราะใน homelab มักมี service account, API token, container, automation script และ backup job ที่มีสิทธิ์ค่อนข้างกว้างโดยไม่รู้ตัว

ตัวอย่างที่เจอบ่อยคือ backup script ที่มีสิทธิ์อ่านทุกอย่างและเขียนไป storage ปลายทางได้หมด, container ที่ mount directory ใหญ่เกินจำเป็น, API token ของ DNS provider ที่แก้ไข zone ได้ทุก record หรือ automation ที่ใช้ SSH key เดียวเข้าหลายเครื่อง

แนวทางที่ practical คือทำให้สิทธิ์แคบลงเท่าที่งานต้องใช้ เช่น token สำหรับ dynamic DNS ควรแก้เฉพาะ record ที่เกี่ยวข้อง, container ควร mount เฉพาะ path ที่จำเป็น, backup user ควรมีสิทธิ์เขียน backup แต่ไม่ควรลบ snapshot เก่าได้ง่ายเกินไป และ SSH key สำหรับ automation ควรแยกจาก key ส่วนตัว

จุดที่ไม่ควรทำเกินตัว

Zero Trust มีเสน่ห์ตรงที่ฟังดูเป็นระบบมาก แต่ใน homelab การทำเกินตัวอาจทำให้ความปลอดภัยลดลงแทนที่จะเพิ่มขึ้น เพราะระบบที่ซับซ้อนแต่ไม่มีใครดูแลมักกลายเป็น blind spot

ตัวอย่างที่ผมคิดว่าต้องชั่งน้ำหนักให้ดีคือ self-host identity provider แบบเต็มรูปแบบ, certificate infrastructure ที่ซับซ้อน, policy engine หลายชั้น, SIEM ขนาดใหญ่ หรือ microsegmentation ละเอียดระดับ service-to-service ทุกตัว ถ้าคุณดูแลคนเดียวและยังไม่มีปัญหาจริงให้แก้ สิ่งเหล่านี้อาจยังไม่คุ้ม

ในทางกลับกัน การทำของพื้นฐานให้ดี เช่น update สม่ำเสมอ, backup แยกชุด, MFA, ปิดพอร์ตที่ไม่จำเป็น, แยก IoT, จำกัดสิทธิ์ admin และเก็บ log ที่สำคัญ มักให้ผลมากกว่าในช่วงแรก โดยเฉพาะถ้า homelab ยังอยู่ในบ้านหรือทีมเล็ก

Monitoring และ log แบบพอใช้ได้

CISA Zero Trust Maturity Model ให้ความสำคัญกับการมองเห็นพฤติกรรมของ identity, device, network, application และ data ซึ่งในองค์กรอาจแปลว่า telemetry และ analytics จำนวนมาก แต่ใน homelab เราไม่จำเป็นต้องเริ่มใหญ่ขนาดนั้น

สิ่งที่ควรมีคือ log จาก router หรือ firewall, remote access, reverse proxy, NAS, hypervisor และระบบ authentication หลัก อย่างน้อยควรตอบได้ว่าใคร login เมื่อไร, มี failed login แปลก ๆ หรือไม่, service ไหนรับ traffic จากข้างนอก, backup สำเร็จไหม และมีเครื่องไหน offline ผิดปกติ

ถ้ายังไม่อยากตั้ง stack ใหญ่ อาจเริ่มจาก notification ง่าย ๆ เช่น แจ้งเตือนเมื่อมี login admin, backup fail, certificate ใกล้หมดอายุ, disk ใกล้เต็ม หรือมี container restart ถี่เกินไป แค่นี้ก็ช่วยให้ homelab ไม่เงียบจนเกินไปแล้ว

Checklist เริ่มต้นสำหรับ Zero Trust ใน homelab

ถ้าต้องเริ่มแบบไม่ยุ่งยาก ผมจะเรียงลำดับแบบนี้

- ทำ inventory ว่ามี device และ service อะไรบ้าง

- ปิด port inbound ที่ไม่จำเป็น

- ใช้ VPN, tunnel หรือ access proxy แทนการเปิด admin UI ตรง

- เปิด MFA ให้บัญชีสำคัญทั้งหมด

- แยก IoT หรือ guest network ออกจาก NAS และ server

- แยก management interface ออกจาก network ทั่วไปถ้าทำได้

- จำกัดสิทธิ์ user, service account, token และ SSH key

- ตั้ง backup ที่ restore ได้จริง และแยกจากเครื่องหลัก

- เก็บ log ของ remote access, firewall, NAS และ hypervisor

- ทบทวน rule ทุก 3-6 เดือนว่ามีอะไรเปิดทิ้งไว้เกินจำเป็นหรือไม่

รายการนี้ยังไม่สมบูรณ์แบบ แต่เป็นฐานที่ดีมากสำหรับ homelab ส่วนใหญ่ และสำคัญกว่านั้นคือเป็นสิ่งที่คนดูแลคนเดียวมีโอกาสทำต่อเนื่องได้จริง

สรุปแบบตรงไปตรงมา

Zero Trust สำหรับ homelab ไม่ควรถูกตีความว่าเราต้องสร้างระบบ security ระดับ enterprise ในบ้าน แต่ควรถูกมองเป็นวิธีคิดที่ช่วยถามคำถามให้ถูกว่าอะไรไม่ควรถูกเชื่อใจโดยอัตโนมัติ

ถ้าเริ่มจากการลด remote exposure, ใช้ MFA, แยก network ตามความเสี่ยง, จำกัดสิทธิ์ให้แคบลง, ดู log ที่สำคัญ และไม่ทำระบบให้ซับซ้อนเกินกำลังดูแล นั่นก็เป็น Zero Trust ที่มีประโยชน์มากพอสำหรับ homelab ส่วนใหญ่แล้ว

สุดท้าย homelab ที่ดีไม่ใช่ homelab ที่มี security tool เยอะที่สุด แต่เป็น homelab ที่เจ้าของเข้าใจเส้นทางการเข้าถึง เข้าใจความเสี่ยง และดูแลพื้นฐานได้อย่างต่อเนื่อง

อ่านต่อที่เกี่ยวข้อง

- ถ้าอยากปูพื้นแนวคิด Zero Trust แบบกว้างก่อน อ่าน เปลี่ยนผ่านสู่ยุค Zero Trust: แนวคิดพื้นฐานที่ควรเข้าใจ และตัวอย่างการใช้ในชีวิตจริง

- ถ้ายังอยู่ช่วงเริ่มจัดระบบที่บ้าน อ่าน Homelab คืออะไร และควรเริ่มต้นอย่างไรให้ไม่กลายเป็นภาระ

- ถ้าต้องการตัวอย่างเครื่องมือ remote access แบบ self-hosted อ่าน รีวิว NetBird สำหรับสาย Self-Hosted และ Homelab