Homelab คืออะไร และควรเริ่มต้นอย่างไรให้ไม่กลายเป็นภาระ

Homelab ไม่ใช่แค่การเอาคอมเก่ามาเปิดทิ้งไว้ที่บ้าน แต่เป็นพื้นที่ทดลองระบบจริงในขนาดที่ควบคุมได้ บทความนี้ชวนดูตั้งแต่การเลือก hardware, software, ค่าไฟ, internet, backup และ security ก่อนเริ่มทำให้จริงจัง

ช่วงหลังผมเห็นคนสนใจคำว่า homelab มากขึ้น โดยเฉพาะคนที่เริ่มอยากลอง self-host service เอง อยากมี NAS ไว้เก็บไฟล์ อยากทดลอง Linux, Docker, VM, firewall, monitoring หรือแม้แต่ระบบ automation ในบ้าน คำถามที่ตามมาคือควรเริ่มจากอะไร ต้องซื้อ server จริงจังไหม หรือแค่เอา PC เก่ามาใช้ก่อนก็พอ

ถ้าให้ตอบแบบ practical homelab คือพื้นที่ทดลองระบบ IT ของเราเองที่บ้านหรือในพื้นที่ส่วนตัว ไม่จำเป็นต้องใหญ่ ไม่จำเป็นต้องแพง และไม่จำเป็นต้องเหมือน data centre ขนาดย่อม จุดสำคัญคือมันต้องช่วยให้เราเรียนรู้ ทดลอง และใช้งานจริงบางส่วนได้ โดยยังควบคุมต้นทุน ความเสี่ยง และภาระดูแลรักษาไหว

สิ่งที่ผมอยากชวนคิดตั้งแต่ต้นคือ homelab ไม่ใช่ของเล่นที่มีแต่ความสนุกอย่างเดียว พอมีเครื่องเปิด 24 ชั่วโมง มีข้อมูลจริง มี service ที่เราเปิดให้ตัวเองหรือคนในบ้านใช้ มันจะเริ่มมีเรื่องค่าไฟ ความร้อน เสียงรบกวน backup update และ security ตามมาทันที ถ้าไม่คิดไว้ก่อน homelab ที่ตั้งใจให้ช่วยเรียนรู้อาจกลายเป็นงานดูแลระบบอีกชุดหนึ่งโดยไม่รู้ตัว

เริ่มจากโจทย์ ไม่ใช่เริ่มจากซื้อของ

ก่อนดู spec ผมแนะนำให้ตอบก่อนว่าอยากใช้ homelab ทำอะไร เพราะคำตอบนี้จะเปลี่ยน hardware และ software ที่เหมาะสมไปมาก

ตัวอย่างโจทย์ที่พบได้บ่อยคือ

- อยากมี NAS เก็บไฟล์ รูปภาพ เอกสาร และ backup จากเครื่องส่วนตัว

- อยากเรียน Linux server และ command line แบบจับต้องได้

- อยากลอง virtual machine เพื่อทดสอบ Windows, Linux หรือระบบเฉพาะทาง

- อยากรัน self-hosted service เช่น password manager, media server, note app, Git server หรือ monitoring

- อยากทดลอง network security เช่น VLAN, firewall rule, VPN หรือ Zero Trust access

ถ้าโจทย์คือเก็บไฟล์และ backup เป็นหลัก NAS ที่ดีอาจเหมาะกว่า server ที่ต้องประกอบเอง แต่ถ้าโจทย์คือทดลองหลายระบบพร้อมกัน hypervisor อย่าง Proxmox VE อาจตอบโจทย์กว่า เพราะเอกสารของ Proxmox ระบุชัดว่าแพลตฟอร์มนี้ออกแบบมาสำหรับรันทั้ง virtual machines และ Linux containers โดยใช้ KVM และ LXC เป็นหลัก

ในทางกลับกัน ถ้าเป้าหมายคือเรียน Linux และรัน service เล็ก ๆ เครื่อง mini PC กับ Ubuntu Server ก็อาจพอแล้ว เอกสาร Ubuntu Server เองวางตัวเป็น server operating system สำหรับงานตั้งแต่เริ่มต้นไปจนถึงงาน scale-out ขนาดใหญ่ แต่สำหรับ homelab เราไม่จำเป็นต้องเริ่มใหญ่ แค่เริ่มให้เข้าใจพื้นฐานให้แน่นก่อนจะคุ้มกว่า

Hardware: PC เก่า, NAS, mini PC หรือ server มือสอง

ทางเลือกแรกที่ประหยัดที่สุดคือใช้ PC เก่าที่มีอยู่แล้ว ข้อดีคือไม่ต้องลงทุนมาก ได้เรียนรู้เร็ว และมักอัปเกรด RAM หรือ disk ได้ง่าย ข้อเสียคือเครื่องเก่าบางรุ่นกินไฟ เสียงดัง กินพื้นที่ และอาจไม่มีอะไหล่หรือ firmware update ที่ดีนัก ถ้าจะเปิด 24 ชั่วโมง ค่าไฟและความเสถียรจึงต้องคิดจริงจัง

NAS เป็นอีกทางเลือกที่เหมาะกับคนเน้นข้อมูลและ storage เป็นหลัก หลายรุ่นสามารถรัน app, container หรือ VM ได้ด้วย แต่ต้องดูให้ชัดว่า CPU, RAM และระบบปฏิบัติการของ NAS รองรับงานที่ต้องการแค่ไหน เอกสาร TrueNAS อธิบายว่า VM ใช้ทรัพยากรมากกว่า container และต้องกัน RAM กับ storage ให้ VM โดยตรง ดังนั้น NAS ที่ดีสำหรับเก็บไฟล์อาจไม่ได้แปลว่าเหมาะกับการรัน VM หลายตัวเสมอไป

Mini PC เป็นจุดเริ่มต้นที่น่าสนใจมากในช่วงนี้ เพราะขนาดเล็ก เงียบ ประหยัดไฟ และแรงพอสำหรับงาน homelab จำนวนมาก เช่น รัน Linux, Docker, Proxmox, Home Assistant หรือ service ภายในบ้าน ข้อจำกัดคือพื้นที่ใส่ disk อาจน้อยกว่า desktop และบางรุ่นอัปเกรดได้จำกัด

ส่วน server มือสอง เช่น tower server หรือ rack server เหมาะกับคนที่อยากเรียน hardware ฝั่ง enterprise จริง ๆ เช่น ECC RAM, redundant power supply, RAID controller หรือ remote management แต่ต้องยอมรับเรื่องเสียง ความร้อน ค่าไฟ และพื้นที่ ถ้าอยู่คอนโดหรือห้องทำงานเล็ก ๆ เครื่องประเภทนี้อาจไม่เหมาะ แม้ราคามือสองจะดูคุ้มก็ตาม

หลักคิดของผมคือเริ่มจากเครื่องที่ภาระดูแลน้อยที่สุดก่อน ถ้าใช้งานไปแล้วเจอข้อจำกัดจริง ค่อยขยับ ไม่ควรซื้อ hardware ใหญ่เพราะคิดว่า "เผื่อไว้ก่อน" โดยยังไม่รู้ว่าจะรันอะไร

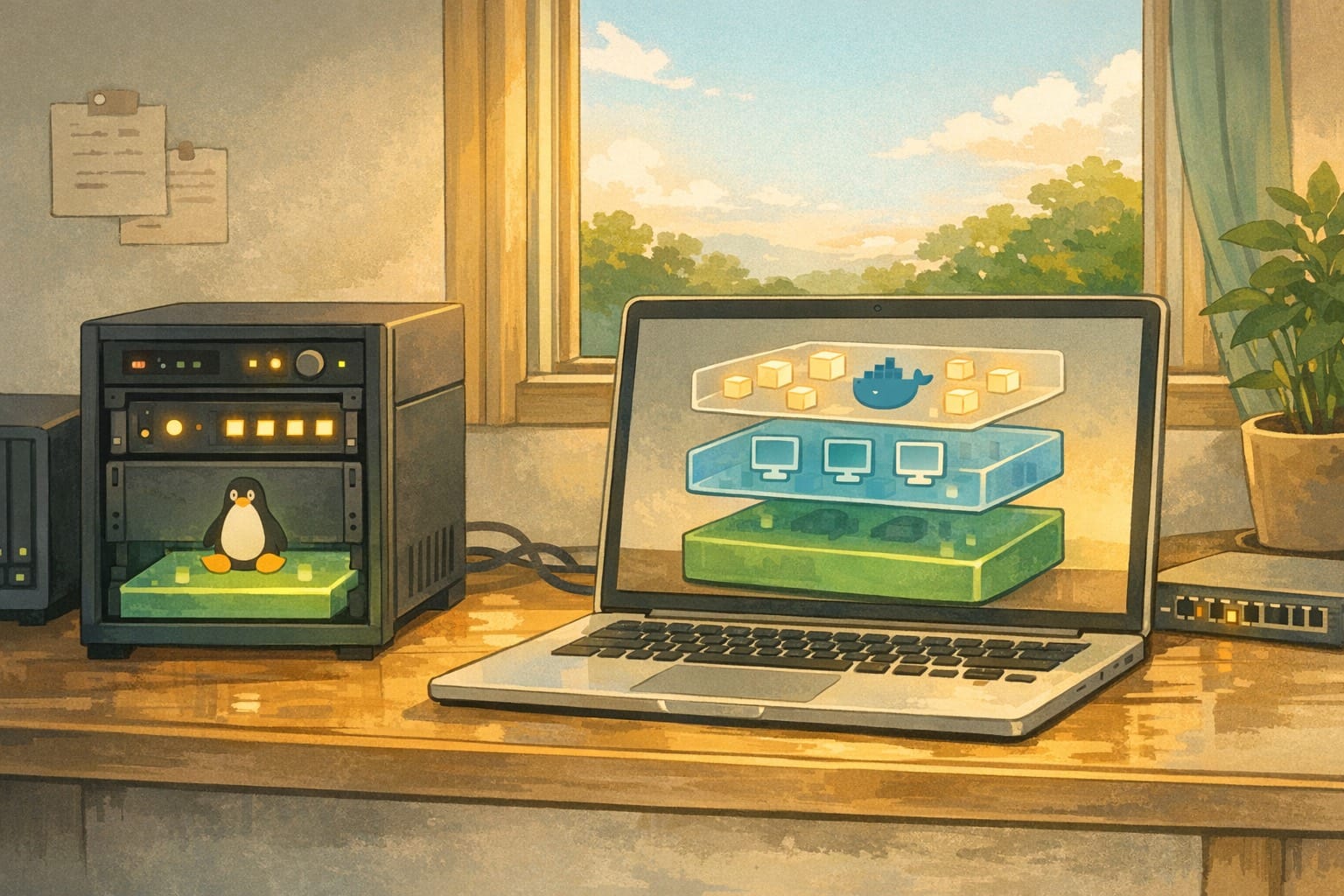

Software: เลือกฐานให้เหมาะกับวิธีคิดของเรา

ชั้น software ของ homelab มักเริ่มจาก 3 แนวทางใหญ่

แนวทางแรกคือใช้ server OS ตรง ๆ เช่น Ubuntu Server หรือ Debian แล้วติดตั้ง service ที่ต้องการเอง ข้อดีคือเข้าใจระบบจากฐานจริง ได้เรียน Linux, package management, systemd, network config และ permission อย่างเป็นธรรมชาติ ข้อเสียคือถ้ารันหลาย service ปนกันโดยไม่มี container หรือ VM ช่วยแยก ระบบจะเริ่มรกและดูแลยาก

แนวทางที่สองคือใช้ hypervisor เช่น Proxmox VE เพื่อสร้าง VM และ container แยกตามงาน วิธีนี้เหมาะกับคนที่อยากทดลองหลายระบบ หรือต้องการ snapshot, backup, resource allocation และการแยก service เป็นสัดส่วน ข้อควรระวังคือ hypervisor เพิ่มชั้นความซับซ้อน ถ้ายังไม่เข้าใจ network, storage และ backup ดีพอ เวลาเสียอาจ debug ยากกว่า server OS ธรรมดา

แนวทางที่สามคือเริ่มจาก NAS OS เช่น TrueNAS หรือระบบ NAS เชิงพาณิชย์ที่มี app ecosystem ในตัว เหมาะกับคนที่มอง storage เป็นแกนกลาง แล้วค่อยเพิ่ม service เท่าที่จำเป็น จุดที่ต้องระวังคืออย่าพยายามทำให้ NAS เครื่องเดียวเป็นทุกอย่างจนเกินตัว เพราะถ้าเครื่องเดียวมีทั้งข้อมูลหลัก, VM, container, media service และ backup อยู่ในที่เดียว ความเสี่ยงจะรวมศูนย์มากเกินไป

ค่าไฟ ความร้อน เสียง และ internet คือเรื่องจริง

หลายคนคิดถึงราคาซื้อเครื่อง แต่ลืมราคาการเปิดเครื่องต่อเนื่อง ถ้าเครื่องกินไฟ 80-150 วัตต์และเปิดทั้งวันทั้งคืน ค่าไฟต่อเดือนจะไม่ใช่ศูนย์ และถ้ามีหลายเครื่องรวมกับ switch, router, NAS และ UPS ค่าไฟจะเริ่มมีนัยสำคัญขึ้นเรื่อย ๆ

ความร้อนกับเสียงก็เป็นต้นทุนเหมือนกัน เครื่องที่แรงมากแต่อยู่ในห้องนอนหรือห้องทำงานอาจทำให้ใช้งานจริงไม่สบาย พัดลมดัง ฝุ่นสะสมง่าย และอุณหภูมิห้องสูงขึ้น ถ้าอุปกรณ์อยู่ในตู้ปิดหรือมุมอับ ควรคิดเรื่อง airflow และการทำความสะอาดไว้ด้วย

เรื่อง internet ต้องแยกเป็นสองมุม มุมแรกคือความเร็วภายในบ้าน เช่น Wi-Fi, ethernet, switch และสาย LAN ถ้าจะใช้ NAS หรือ backup ไฟล์ใหญ่ ethernet จะนิ่งกว่า Wi-Fi มาก มุมที่สองคือการเข้าถึงจากนอกบ้าน ซึ่งเป็นจุดที่หลายคนพลาด เพราะอยาก remote เข้า service แล้วเปิด port ตรงออก internet ง่าย ๆ

ในทางปฏิบัติ ผมไม่แนะนำให้เริ่มจากการเปิด port เยอะ ๆ ถ้าไม่จำเป็น ทางเลือกอย่าง VPN, WireGuard overlay, Tailscale, NetBird, Cloudflare Tunnel หรือ reverse proxy ที่ตั้งค่าอย่างระวัง อาจเหมาะกว่า แต่ไม่ว่าจะใช้วิธีไหนต้องเข้าใจว่าเราเปิดทางเข้าบ้านตัวเองให้ใคร ผ่านอะไร และมี log หรือ policy คุมแค่ไหน

Security: คิดตั้งแต่วันแรก แม้จะเป็นแค่ lab

Homelab มักเริ่มจากคำว่า "ลองเล่น" แต่ถ้าเครื่องนั้นอยู่ใน network เดียวกับเครื่องทำงาน มือถือ กล้องในบ้าน หรือ NAS ที่เก็บไฟล์จริง ความเสี่ยงก็ไม่ใช่เรื่องเล่นแล้ว

สิ่งพื้นฐานที่ควรทำตั้งแต่แรกมีไม่กี่ข้อ แต่สำคัญมาก

- เปลี่ยน default password ของ router, NAS, hypervisor และ service ทุกตัว

- เปิด multi-factor authentication ถ้า service รองรับ โดยเฉพาะ dashboard ที่สำคัญ

- แยก network สำหรับ lab, IoT และเครื่องหลัก ถ้า router หรือ switch รองรับ VLAN

- ปิด service และ port ที่ไม่ใช้

- ตั้ง auto update อย่างระมัดระวัง หรือมีรอบ update ที่ทำจริงสม่ำเสมอ

- มี backup ที่แยกจากเครื่องหลัก และทดสอบ restore เป็นระยะ

- อย่าให้ secret, token, private key หรือไฟล์ config สำคัญกระจายอยู่ในที่ที่ไม่มีการป้องกัน

แนวทางนี้สอดคล้องกับคําแนะนําทั่วไปจาก CISA ในแคมเปญ Secure Our World เช่น การใช้รหัสผ่านที่แข็งแรง, password manager, MFA และการอัปเดต software ส่วน NIST ก็มีงานด้าน consumer IoT และ router security ที่ย้ำว่าความปลอดภัยของอุปกรณ์เชื่อมต่อในบ้านมีผลต่อทั้งข้อมูลส่วนตัวและความมั่นคงของ network โดยรวม

Backup ต้องแยกจาก storage หลัก

ถ้าใช้ NAS เก็บข้อมูลหลัก อย่าเข้าใจผิดว่า NAS คือ backup โดยอัตโนมัติ NAS ช่วยเรื่อง storage และอาจช่วยเรื่อง redundancy ได้ถ้ามีหลาย disk แต่ถ้าไฟล์ถูกลบผิด ransomware เข้ารหัสข้อมูล หรือ config พังพร้อมกัน ข้อมูลใน NAS ก็ยังเสียหายได้

สำหรับ homelab ผมชอบคิดเป็นชั้นง่าย ๆ คือข้อมูลสำคัญควรมีอย่างน้อยหนึ่งชุดที่ไม่ได้พึ่งเครื่องเดียวกัน อาจเป็น external drive ที่ถอดเก็บ, cloud storage ที่เข้ารหัสก่อนอัปโหลด, หรือ backup ไปอีกเครื่องหนึ่งที่ไม่ได้ mount ตลอดเวลา สิ่งสำคัญกว่าเครื่องมือคือ restore ได้จริงหรือไม่ เพราะ backup ที่ไม่เคยลอง restore เป็นแค่ความหวัง ไม่ใช่แผน

Roadmap เริ่มต้นแบบไม่หนักเกินไป

ถ้าเริ่มจากศูนย์ ผมแนะนำลำดับประมาณนี้

- เลือกโจทย์แรกให้แคบ เช่น NAS ส่วนตัว หรือ Linux server สำหรับรัน service 2-3 ตัว

- ใช้ hardware ที่มีอยู่ หรือซื้อ mini PC/NAS ที่ประหยัดไฟและดูแลง่าย

- ติดตั้ง server OS หรือ hypervisor เพียงแนวทางเดียวก่อน อย่าเริ่มหลาย stack พร้อมกัน

- ตั้งชื่อเครื่อง, IP, DNS, password manager และ backup ให้เป็นระบบตั้งแต่แรก

- รัน service ที่ใช้จริงเล็กน้อย เช่น file sync, monitoring หรือ Git server

- ค่อยเพิ่ม network segmentation, VPN, reverse proxy และ monitoring เมื่อเข้าใจฐานแล้ว

- จดบันทึก config สำคัญไว้ในที่ที่ค้นเจอ เช่น private Git repo หรือเอกสารภายใน

สิ่งที่ควรเลี่ยงคือการเริ่มจาก diagram ใหญ่เกินจริง เช่น มี Kubernetes, multiple nodes, storage cluster, observability stack, SSO, reverse proxy, certificate automation และ firewall policy ครบชุดตั้งแต่สัปดาห์แรก สิ่งเหล่านี้น่าสนใจ แต่ถ้าไม่มีโจทย์จริงรองรับ มันจะกลายเป็นภาระเร็วมาก

สรุป

Homelab ที่ดีไม่ใช่ homelab ที่ใหญ่ที่สุด แต่คือ homelab ที่เจ้าของเข้าใจและดูแลไหว มันควรช่วยให้เราเรียนรู้ระบบจริง ได้ทดลองก่อนใช้ในงานจริง และอาจช่วยให้ชีวิตประจำวันสะดวกขึ้นบางส่วน เช่น backup ดีขึ้น, เข้าถึงไฟล์เป็นระบบขึ้น หรือมีพื้นที่ทดลอง service โดยไม่กระทบเครื่องหลัก

ถ้าจะเริ่มวันนี้ ผมจะเริ่มจากโจทย์เล็ก hardware ประหยัดไฟ software ที่เข้าใจได้ และ security ขั้นพื้นฐานที่ไม่ปล่อยไว้ทีหลัง เพราะในโลกจริง ระบบเล็กที่ดูแลดีมักมีประโยชน์กว่าระบบใหญ่ที่ไม่มีใครกล้าแตะ

แหล่งข้อมูลอ้างอิง

- Proxmox VE Documentation: https://pve.proxmox.com/wiki/Introduction

- Ubuntu Server Documentation: https://ubuntu.com/server/docs

- TrueNAS SCALE Virtual Machines Documentation: https://www.truenas.com/docs/scale/virtualmachines/virtualmachines/

- CISA Secure Our World: https://www.cisa.gov/secure-our-world

- NIST Cybersecurity for IoT Program: https://www.nist.gov/itl/applied-cybersecurity/nist-cybersecurity-iot-program

- NIST Consumer IoT Cybersecurity: https://www.nist.gov/itl/applied-cybersecurity/nist-cybersecurity-iot-program/consumer-iot-cybersecurity